Συγγραφέας:

Gregory Harris

Ημερομηνία Δημιουργίας:

11 Απρίλιος 2021

Ημερομηνία Ενημέρωσης:

1 Ιούλιος 2024

Περιεχόμενο

- Βήματα

- Μέθοδος 1 από 3: Έγχυση SQL

- Μέθοδος 2 από 3: Σπάσιμο του κωδικού πρόσβασης ρίζας

- Μέθοδος 3 από 3: Ατέλειες στη βάση δεδομένων

- Συμβουλές

- Προειδοποιήσεις

Για να προστατεύσετε τη βάση δεδομένων σας από τους χάκερ, πρέπει να σκεφτείτε σαν χάκερ. Αν ήσασταν χάκερ, ποιες πληροφορίες θα αναζητούσατε; Πώς θα το έπαιρνες; Υπάρχουν πολλοί διαφορετικοί τύποι βάσεων δεδομένων και πολλοί τρόποι για να τις χακάρεις. Συχνά, οι χάκερ προσπαθούν να σπάσουν τον ριζικό κωδικό πρόσβασης ή να χρησιμοποιήσουν ένα exploit. Εάν είστε εξοικειωμένοι με τις δηλώσεις SQL και τις βασικές έννοιες της βάσης δεδομένων, δοκιμάστε να σπάσετε μία από αυτές.

Βήματα

Μέθοδος 1 από 3: Έγχυση SQL

1 Μάθετε αν η βάση δεδομένων έχει τρωτά σημεία. Για αυτήν τη μέθοδο, πρέπει να κατανοήσετε τους τελεστές βάσης δεδομένων. Εκκινήστε το πρόγραμμα περιήγησής σας και ανοίξτε τη διεπαφή της σελίδας σύνδεσης της βάσης δεδομένων. Στη συνέχεια, πληκτρολογήστε ‘(ένα απόσπασμα) στο πεδίο ονόματος χρήστη. Κάντε κλικ στην επιλογή Σύνδεση. Εάν λάβετε το σφάλμα "Εξαίρεση SQL: Η συμβολοσειρά δεν έχει συμπληρωθεί σωστά" ή "Μη έγκυρος χαρακτήρας", η βάση δεδομένων είναι ευάλωτη στην έγχυση SQL.

1 Μάθετε αν η βάση δεδομένων έχει τρωτά σημεία. Για αυτήν τη μέθοδο, πρέπει να κατανοήσετε τους τελεστές βάσης δεδομένων. Εκκινήστε το πρόγραμμα περιήγησής σας και ανοίξτε τη διεπαφή της σελίδας σύνδεσης της βάσης δεδομένων. Στη συνέχεια, πληκτρολογήστε ‘(ένα απόσπασμα) στο πεδίο ονόματος χρήστη. Κάντε κλικ στην επιλογή Σύνδεση. Εάν λάβετε το σφάλμα "Εξαίρεση SQL: Η συμβολοσειρά δεν έχει συμπληρωθεί σωστά" ή "Μη έγκυρος χαρακτήρας", η βάση δεδομένων είναι ευάλωτη στην έγχυση SQL.  2 Βρείτε τον αριθμό των στηλών. Επιστρέψτε στη σελίδα σύνδεσης της βάσης δεδομένων (ή σε οποιαδήποτε άλλη διεύθυνση που τελειώνει με "id =" ή "catid =") και κάντε κλικ στη γραμμή διευθύνσεων. Πατήστε το κενό μετά τη διεύθυνση και εισαγάγετε τη σειρά κατά 1 και, στη συνέχεια, πατήστε Εισαγάγετε... Αυξήστε τον αριθμό στο 2 και πατήστε Εισαγάγετε... Συνεχίστε να αυξάνετε τη σειρά μέχρι να εμφανιστεί το σφάλμα. Ο αριθμός που καταχωρίσατε πριν από τον ορθογραφικό αριθμό θα είναι ο πραγματικός αριθμός στηλών.

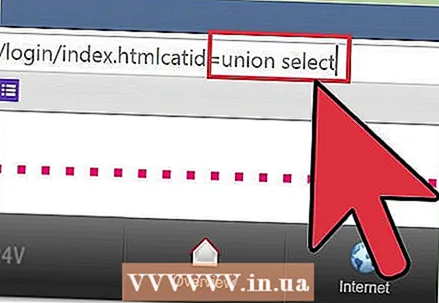

2 Βρείτε τον αριθμό των στηλών. Επιστρέψτε στη σελίδα σύνδεσης της βάσης δεδομένων (ή σε οποιαδήποτε άλλη διεύθυνση που τελειώνει με "id =" ή "catid =") και κάντε κλικ στη γραμμή διευθύνσεων. Πατήστε το κενό μετά τη διεύθυνση και εισαγάγετε τη σειρά κατά 1 και, στη συνέχεια, πατήστε Εισαγάγετε... Αυξήστε τον αριθμό στο 2 και πατήστε Εισαγάγετε... Συνεχίστε να αυξάνετε τη σειρά μέχρι να εμφανιστεί το σφάλμα. Ο αριθμός που καταχωρίσατε πριν από τον ορθογραφικό αριθμό θα είναι ο πραγματικός αριθμός στηλών.  3 Μάθετε ποιες δημοσιεύσεις δέχονται ερωτήματα αναζήτησης. Βρείτε τη γραμμή διευθύνσεων και αλλάξτε το τέλος της διεύθυνσης από catid = 1 ή id = 1 σε catid = -1 ή id = -1. Πατήστε το διάστημα και την ένωση τύπου επιλέξτε 1,2,3,4,5,6 (εάν υπάρχουν 6 στήλες).Η καταμέτρηση πρέπει να είναι μέχρι το συνολικό αριθμό των στηλών, με κάθε ψηφίο να χωρίζεται με κόμμα. Κάντε κλικ στο Εισαγάγετε και θα δείτε τους αριθμούς όλων των στηλών που δέχονται ερωτήματα.

3 Μάθετε ποιες δημοσιεύσεις δέχονται ερωτήματα αναζήτησης. Βρείτε τη γραμμή διευθύνσεων και αλλάξτε το τέλος της διεύθυνσης από catid = 1 ή id = 1 σε catid = -1 ή id = -1. Πατήστε το διάστημα και την ένωση τύπου επιλέξτε 1,2,3,4,5,6 (εάν υπάρχουν 6 στήλες).Η καταμέτρηση πρέπει να είναι μέχρι το συνολικό αριθμό των στηλών, με κάθε ψηφίο να χωρίζεται με κόμμα. Κάντε κλικ στο Εισαγάγετε και θα δείτε τους αριθμούς όλων των στηλών που δέχονται ερωτήματα.  4 Εισαγάγετε προτάσεις SQL στη στήλη. Για παράδειγμα, εάν θέλετε να μάθετε το όνομα του τρέχοντος χρήστη και να ενσωματώσετε τον κωδικό στη στήλη 2, διαγράψτε τα πάντα μετά το id = 1 στη γραμμή διευθύνσεων και πατήστε το πλήκτρο διαστήματος. Στη συνέχεια πληκτρολογήστε union επιλέξτε 1, concat (χρήστης ()), 3,4,5,6--. Κάντε κλικ στο Εισαγάγετε και στην οθόνη θα εμφανιστεί το όνομα του τρέχοντος χρήστη της βάσης δεδομένων. Εισαγάγετε διάφορες δηλώσεις SQL για να εμφανίσετε διάφορες πληροφορίες, όπως μια λίστα με ονόματα χρήστη και κωδικούς πρόσβασης για να σπάσετε.

4 Εισαγάγετε προτάσεις SQL στη στήλη. Για παράδειγμα, εάν θέλετε να μάθετε το όνομα του τρέχοντος χρήστη και να ενσωματώσετε τον κωδικό στη στήλη 2, διαγράψτε τα πάντα μετά το id = 1 στη γραμμή διευθύνσεων και πατήστε το πλήκτρο διαστήματος. Στη συνέχεια πληκτρολογήστε union επιλέξτε 1, concat (χρήστης ()), 3,4,5,6--. Κάντε κλικ στο Εισαγάγετε και στην οθόνη θα εμφανιστεί το όνομα του τρέχοντος χρήστη της βάσης δεδομένων. Εισαγάγετε διάφορες δηλώσεις SQL για να εμφανίσετε διάφορες πληροφορίες, όπως μια λίστα με ονόματα χρήστη και κωδικούς πρόσβασης για να σπάσετε.

Μέθοδος 2 από 3: Σπάσιμο του κωδικού πρόσβασης ρίζας

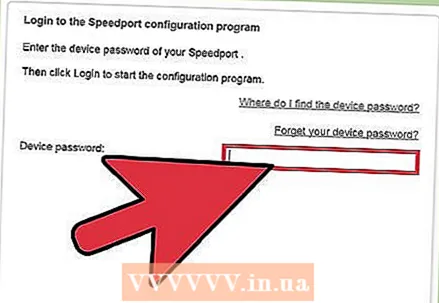

1 Δοκιμάστε να συνδεθείτε ως υπερχρήστης χρησιμοποιώντας τον προεπιλεγμένο κωδικό πρόσβασης. Ορισμένες βάσεις δεδομένων δεν διαθέτουν έναν προεπιλεγμένο κωδικό πρόσβασης υπερχρήστη (διαχειριστή), οπότε δοκιμάστε να συνδεθείτε με κενό τον κωδικό πρόσβασης. Άλλες βάσεις δεδομένων έχουν έναν προεπιλεγμένο κωδικό πρόσβασης, ο οποίος μπορεί εύκολα να βρεθεί στο φόρουμ τεχνικής υποστήριξης.

1 Δοκιμάστε να συνδεθείτε ως υπερχρήστης χρησιμοποιώντας τον προεπιλεγμένο κωδικό πρόσβασης. Ορισμένες βάσεις δεδομένων δεν διαθέτουν έναν προεπιλεγμένο κωδικό πρόσβασης υπερχρήστη (διαχειριστή), οπότε δοκιμάστε να συνδεθείτε με κενό τον κωδικό πρόσβασης. Άλλες βάσεις δεδομένων έχουν έναν προεπιλεγμένο κωδικό πρόσβασης, ο οποίος μπορεί εύκολα να βρεθεί στο φόρουμ τεχνικής υποστήριξης.  2 Δοκιμάστε κοινούς κωδικούς πρόσβασης. Εάν ο διαχειριστής έχει προστατεύσει τον λογαριασμό με κωδικό πρόσβασης (κάτι που είναι πολύ πιθανό), δοκιμάστε να χρησιμοποιήσετε κοινούς συνδυασμούς ονόματος χρήστη και κωδικού πρόσβασης. Ορισμένοι χάκερ δημοσιεύουν δημόσια λίστες με σπασμένους κωδικούς πρόσβασης και χρησιμοποιούν ειδικά προγράμματα σπασίματος. Δοκιμάστε διαφορετικούς συνδυασμούς ονόματος χρήστη και κωδικού πρόσβασης.

2 Δοκιμάστε κοινούς κωδικούς πρόσβασης. Εάν ο διαχειριστής έχει προστατεύσει τον λογαριασμό με κωδικό πρόσβασης (κάτι που είναι πολύ πιθανό), δοκιμάστε να χρησιμοποιήσετε κοινούς συνδυασμούς ονόματος χρήστη και κωδικού πρόσβασης. Ορισμένοι χάκερ δημοσιεύουν δημόσια λίστες με σπασμένους κωδικούς πρόσβασης και χρησιμοποιούν ειδικά προγράμματα σπασίματος. Δοκιμάστε διαφορετικούς συνδυασμούς ονόματος χρήστη και κωδικού πρόσβασης. - Μπορείτε να βρείτε τη συλλογή κωδικών πρόσβασης σε αυτόν τον αξιόπιστο ιστότοπο: https://github.com/danielmiessler/SecLists/tree/master/Passwords.

- Η χειροκίνητη εισαγωγή κωδικών πρόσβασης μπορεί να διαρκέσει πολύ, αλλά δοκιμάστε την τύχη σας ούτως ή άλλως και μόνο τότε προχωρήστε στο βαρύ πυροβολικό.

3 Χρησιμοποιήστε ένα πρόγραμμα κρυπτογράφησης κωδικού πρόσβασης. Χρησιμοποιήστε διάφορα προγράμματα και προσπαθήστε να σπάσετε τον κωδικό πρόσβασής σας εισάγοντας χιλιάδες λέξεις και συνδυασμούς γραμμάτων, αριθμών και συμβόλων.

3 Χρησιμοποιήστε ένα πρόγραμμα κρυπτογράφησης κωδικού πρόσβασης. Χρησιμοποιήστε διάφορα προγράμματα και προσπαθήστε να σπάσετε τον κωδικό πρόσβασής σας εισάγοντας χιλιάδες λέξεις και συνδυασμούς γραμμάτων, αριθμών και συμβόλων. - Δημοφιλή προγράμματα σπασίματος κωδικού πρόσβασης είναι: DBPwAudit (για Oracle, MySQL, MS-SQL και DB2) και Access Passview (για MS Access). Με τη βοήθειά τους, μπορείτε να σπάσετε τον κωδικό πρόσβασης πολλών βάσεων δεδομένων. Μπορείτε επίσης να βρείτε ένα πρόγραμμα jailbreak ειδικά σχεδιασμένο για τη βάση δεδομένων σας στο Google. Για παράδειγμα, εισαγάγετε το πρόγραμμα hack oracle db στο πλαίσιο αναζήτησης εάν θέλετε να χαράξετε μια βάση δεδομένων Oracle.

- Εάν διαθέτετε λογαριασμό στο διακομιστή που φιλοξενεί τη βάση δεδομένων, εκτελέστε ένα πρόγραμμα κατακερματισμού (όπως ο John the Ripper) και προσπαθήστε να σπάσετε το αρχείο κωδικού πρόσβασης. Το αρχείο κατακερματισμού βρίσκεται σε διαφορετικά σημεία σε διαφορετικές βάσεις δεδομένων.

- Λήψη προγραμμάτων μόνο από αξιόπιστους ιστότοπους. Μελετήστε προσεκτικά τα προγράμματα πριν τα χρησιμοποιήσετε.

Μέθοδος 3 από 3: Ατέλειες στη βάση δεδομένων

1 Βρείτε το exploit. Το Sectools.org συντάσσει μια λίστα με διάφορες άμυνες (συμπεριλαμβανομένων των εκμεταλλεύσεων) εδώ και δέκα χρόνια. Τα προγράμματά τους έχουν καλή φήμη και χρησιμοποιούνται από διαχειριστές συστήματος για την προστασία των συστημάτων τους σε όλο τον κόσμο. Ανοίξτε τη λίστα εκμετάλλευσής τους (ή βρείτε τους σε άλλο αξιόπιστο ιστότοπο) και αναζητήστε προγράμματα ή αρχεία κειμένου που μπορούν να διεισδύσουν στις βάσεις δεδομένων.

1 Βρείτε το exploit. Το Sectools.org συντάσσει μια λίστα με διάφορες άμυνες (συμπεριλαμβανομένων των εκμεταλλεύσεων) εδώ και δέκα χρόνια. Τα προγράμματά τους έχουν καλή φήμη και χρησιμοποιούνται από διαχειριστές συστήματος για την προστασία των συστημάτων τους σε όλο τον κόσμο. Ανοίξτε τη λίστα εκμετάλλευσής τους (ή βρείτε τους σε άλλο αξιόπιστο ιστότοπο) και αναζητήστε προγράμματα ή αρχεία κειμένου που μπορούν να διεισδύσουν στις βάσεις δεδομένων. - Ένας άλλος ιστότοπος με μια λίστα εκμεταλλεύσεων είναι η www.exploit-db.com. Μεταβείτε στον ιστότοπό τους και κάντε κλικ στο σύνδεσμο "Αναζήτηση" και, στη συνέχεια, βρείτε τη βάση δεδομένων που θέλετε να χακάρετε (για παράδειγμα, "μαντείο"). Εισαγάγετε το captcha στο κατάλληλο πεδίο και κάντε κλικ στο κουμπί αναζήτησης.

- Φροντίστε να ερευνήσετε τυχόν εκμεταλλεύσεις που σκοπεύετε να δοκιμάσετε, ώστε να γνωρίζετε τι πρέπει να κάνετε εάν παρουσιαστεί πρόβλημα.

2 Βρείτε το ευάλωτο δίκτυο με το φύλαγμα. Το Wardriving οδηγεί (κάνει ποδήλατο ή περπατά) σε μια περιοχή με ενεργοποιημένο το λογισμικό σάρωσης δικτύου (όπως το NetStumbler ή το Kismet) για αναζήτηση μη ασφαλών δικτύων. Τεχνικά, η φύλαξη είναι νόμιμη, αλλά οι παράνομες δραστηριότητες από το δίχτυ που εντοπίσατε με το γκαρουρί δεν είναι.

2 Βρείτε το ευάλωτο δίκτυο με το φύλαγμα. Το Wardriving οδηγεί (κάνει ποδήλατο ή περπατά) σε μια περιοχή με ενεργοποιημένο το λογισμικό σάρωσης δικτύου (όπως το NetStumbler ή το Kismet) για αναζήτηση μη ασφαλών δικτύων. Τεχνικά, η φύλαξη είναι νόμιμη, αλλά οι παράνομες δραστηριότητες από το δίχτυ που εντοπίσατε με το γκαρουρί δεν είναι.  3 Επωφεληθείτε από μια τρύπα βάσης δεδομένων από ένα ευάλωτο δίκτυο. Εάν κάνετε κάτι που δεν πρέπει να κάνετε, μείνετε μακριά από τον ιστό σας. Συνδεθείτε μέσω ασύρματης σύνδεσης σε ένα από τα ανοικτά δίκτυα που εντοπίσατε με τη διαχείριση και ξεκινήστε το επιλεγμένο exploit.

3 Επωφεληθείτε από μια τρύπα βάσης δεδομένων από ένα ευάλωτο δίκτυο. Εάν κάνετε κάτι που δεν πρέπει να κάνετε, μείνετε μακριά από τον ιστό σας. Συνδεθείτε μέσω ασύρματης σύνδεσης σε ένα από τα ανοικτά δίκτυα που εντοπίσατε με τη διαχείριση και ξεκινήστε το επιλεγμένο exploit.

Συμβουλές

- Διατηρείτε πάντα σημαντικά δεδομένα πίσω από ένα τείχος προστασίας.

- Φροντίστε να προστατεύετε τον ασύρματο δίκτυό σας με κωδικό πρόσβασης για να αποτρέψετε τους φύλακες να χρησιμοποιούν το οικιακό σας δίκτυο για την εκκίνηση εκμεταλλεύσεων.

- Βρείτε άλλους χάκερ και ζητήστε τους μερικές συμβουλές.Μερικές φορές η πιο χρήσιμη γνώση για το έργο των χάκερ δεν μπορεί να βρεθεί στον δημόσιο τομέα.

Προειδοποιήσεις

- Μάθετε για τους νόμους και τις συνέπειες του hacking στη χώρα σας.

- Ποτέ μην προσπαθείτε να αποκτήσετε παράνομη πρόσβαση σε μια συσκευή από το δίκτυό σας.

- Η σύνδεση στη βάση δεδομένων κάποιου άλλου είναι παράνομη.